基于云计算环境的Zabbix高级安全监控策略 实现Linux系统账户异常报警

在云计算技术快速发展的今天,企业IT基础设施的运维管理面临着前所未有的复杂性与安全挑战。云计算装备技术服务作为支撑业务稳定运行的关键,其安全性与可靠性至关重要。本文将详细介绍如何通过Zabbix的高级配置,构建一套针对Linux服务器系统账户的智能监控与报警体系,实现当账户数量超过预设阈值(例如35人)时自动触发报警邮件的功能,从而提升云环境下的安全运维水平。

一、 云计算环境下的安全监控需求

云计算平台具有弹性伸缩、资源池化等特点,服务器的数量与配置可能频繁变化。传统的手动巡检方式已无法满足动态环境下的安全管控要求。系统账户是服务器安全的第一道防线,账户数量的异常增加(如未经授权的账户创建)往往是系统被入侵或存在内部违规操作的重要迹象。因此,建立自动化、实时化的账户监控机制,是云计算安全策略中不可或缺的一环。

二、 Zabbix监控框架与高级配置概述

Zabbix作为一款成熟的企业级开源监控解决方案,其强大的自定义监控项、灵活的触发器和丰富的报警媒介能力,非常适合构建细粒度的安全监控场景。实现账户监控的核心在于:

- 自定义监控项(Item):用于定期采集Linux服务器上的系统账户数量。

- 触发器(Trigger):为监控项设置阈值(>35),定义异常状态。

- 动作(Action):当触发器被激活时,执行发送报警邮件的操作。

三、 实现Linux系统账户监控与报警的详细步骤

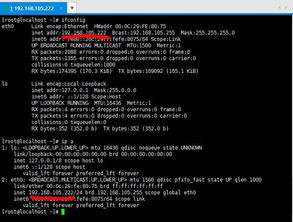

步骤1:在目标Linux服务器上配置Zabbix Agent

确保Zabbix Agent已正确安装并配置,允许Zabbix Server采集数据。我们需要创建一个自定义的用户参数(UserParameter)来获取系统账户总数。

编辑Agent配置文件(通常是 /etc/zabbix/zabbix_agentd.conf 或在其 conf.d 目录下新建一个配置文件):

`bash

# 添加以下内容

UserParameter=system.user.count, wc -l < /etc/passwd | awk '{print $1}'`

此命令通过统计 /etc/passwd 文件的行数来获取系统所有账户的数量。保存后重启Zabbix Agent服务。

步骤2:在Zabbix Web前端创建监控项

- 登录Zabbix Web控制台。

- 进入“配置” -> “主机”,找到对应的Linux主机。

- 点击该主机的“监控项”,然后点击“创建监控项”。

- 填写关键信息:

- 名称:

System user account count

- 键值:

system.user.count(与Agent配置中定义的UserParameter一致)

- 信息类型:数字(无符号)

- 更新间隔:例如

1m(1分钟采集一次)

- 历史数据保留时长:根据策略设置。

步骤3:创建触发器

- 在同一个主机配置页面,进入“触发器”标签页,点击“创建触发器”。

- 填写关键信息:

- 名称:

System user account count on {HOST.NAME} is too high

- 表达式:点击“添加”,选择之前创建的监控项

system.user.count,设置条件为>35。表达式类似于:{Linux Server:system.user.count.last()}>35

- 严重性:设置为“警告”或“严重”,根据安全策略而定。

步骤4:配置邮件报警媒介与动作

- 配置报警媒介(邮箱):

- 进入“管理” -> “报警媒介类型”,确保已有的“Email”类型已正确配置(SMTP服务器、发件人邮箱等)。如果使用其他方式如邮件网关,也需在此配置。

- 进入“用户”设置,在用户的“报警媒介”标签页中添加接收邮箱,并设置启用时间与报警级别。

- 创建动作:

- 进入“配置” -> “动作”,选择“触发器动作”,点击“创建动作”。

- 名称:

Notify admins about excessive user accounts

- 条件:添加条件,例如“触发器严重性”属于“警告”及以上。也可以更精确地指定触发器名称。

- 操作:在“操作”标签页,配置当触发器触发时执行的动作。

- 默认操作步骤持续时间:例如

10m。

* 默认信息:自定义报警邮件内容,可以使用宏(如 {TRIGGER.NAME}, {HOST.NAME}, {ITEM.VALUE})使信息更具体。示例:

`

告警主机:{HOST.NAME}

告警内容:{TRIGGER.NAME}

当前用户数:{ITEM.VALUE}

告警时间:{EVENT.DATE} {EVENT.TIME}

请及时登录服务器核查!

`

- 操作:添加“发送消息”操作,选择发送给指定的用户组或用户,并选择通过“Email”媒介发送。

- 还可以在“恢复操作”标签页配置问题解决后发送恢复通知。

四、 验证与优化

- 测试:可以在测试服务器上手动创建一个新用户,使账户总数超过35,观察Zabbix前端是否产生告警,并检查是否收到报警邮件。

- 优化建议:

- 基准线监控:除了固定阈值(35),可以考虑监控账户数量的异常波动(例如,与上周同期相比增长超过10%)。

- 账户类型区分:可以编写更复杂的脚本,区分系统账户(UID<1000)和普通用户账户,并分别设置监控项。

- 联动响应:在云计算环境中,可以通过Zabbix的Webhook功能,将告警与运维自动化平台(如Ansible Tower)或工单系统对接,实现自动化的账户审计或锁定初步可疑账户。

- 仪表盘展示:将关键服务器的账户数量监控项添加到Zabbix仪表盘,实现安全态势的可视化。

五、

通过上述基于Zabbix的高级配置,我们成功地将云计算环境下的Linux服务器系统账户安全监控从被动手动检查转变为主动实时告警。这套策略不仅实现了“账户数量超过35人即报警”的具体需求,更提供了一个可扩展的框架,能够方便地集成到更广泛的云计算安全策略中,如监控特权账户变化、登录异常等,为云计算装备技术服务的安全、稳定、高效运行提供了有力的技术支撑。将此类基础设施的监控自动化、智能化,是保障云业务连续性和数据安全的核心实践。

最新产品